Πώς κυβερνοεπιθέσεις, τεχνητή νοημοσύνη και κρατικά υποστηριζόμενες επιχειρήσεις διαμορφώνουν το νέο γεωπολιτικό πεδίο μάχης στην Ευρώπη

Ο πόλεμος του 21ου αιώνα δεν διεξάγεται μόνο σε πεδία μάχης, αλλά και σε servers, δίκτυα ηλεκτρικής ενέργειας, εφαρμογές κοινωνικής δικτύωσης, δορυφορικά συστήματα και ψηφιακές πλατφόρμες. Η σύγκρουση μεταξύ Δύσης και Ανατολής έχει μετατοπιστεί πλέον σε ένα σκοτεινό, υβριδικό πεδίο, όπου κυβερνοεπιθέσεις, παραπληροφόρηση και ψηφιακή κατασκοπεία λειτουργούν σαν όπλα που δεν αφήνουν εμφανή ίχνη αλλά μπορούν να προκαλέσουν τεράστιες γεωπολιτικές ανατροπές.

ΔΙΑΦΉΜΙΣΗ

ΔΙΑΦΉΜΙΣΗ

ΔΙΑΦΉΜΙΣΗ

ΔΙΑΦΉΜΙΣΗ

Στον «ψηφιακό πόλεμο», τα σύνορα είναι θολά, οι επιθέσεις δύσκολα αποδίδονται σε δράστες και η ισχύς δεν μετριέται σε στρατούς αλλά σε κώδικα, δεδομένα και πληροφοριακή επιρροή.

«Η σύγκρουση αυτή δεν είναι πια θεωρητική. Είναι μετρήσιμη, διαρκής και απόλυτα οργανωμένη. Σήμερα, ο ψηφιακός πόλεμος Ανατολής–Δύσης εκδηλώνεται με μια σταθερή κλιμάκωση επιθέσεων που δεν περιορίζονται σε παραδοσιακά malware ή απλά phishing σενάρια. Αντίθετα, βλέπουμε μια σαφής μετατόπιση των APT προς εξελιγμένες τεχνικές μακροχρόνιας παρουσίας και αφάνειας. Ο πόλεμος έχει γίνει πλέον υπομονετικός: στόχος δεν είναι η άμεση πρόκληση ζημιάς αλλά η διείσδυση, η εγκαθίδρυση σταθερής πρόσβασης και η διατήρηση ενός στρατηγικού πλεονεκτήματος εντός των ευρωπαϊκών υποδομών, ώστε να μπορεί να αξιοποιηθεί σε χρόνο πολιτικά ή στρατιωτικά ευνοϊκό» δήλωσε ο Θεοφάνης Κασίμης, ιδρυτής της Audax Cybersecurity.

«Οι κρατικά υποστηριζόμενες επιθέσεις από Ρωσία, Κίνα, Ιράν και Βόρεια Κορέα έχουν αυξηθεί εντυπωσιακά το τελευταίο διάστημα, όχι μόνο σε αριθμό αλλά και σε ποιότητα. Η Ρωσία εστιάζει στην αποσταθεροποίηση της Ευρώπης, με έμφαση στην ενέργεια, τις μεταφορές και το δημόσιο τομέα, ενώ η Κίνα κινείται μεθοδικά σε επίπεδο βιομηχανικής κατασκοπείας και cloud υποδομών, εκμεταλλευόμενη zero-day ευπάθειες σε συστήματα που αποτελούν τον αμυντικό πυρήνα κάθε οργανισμού. Το Ιράν και η Βόρεια Κορέα έχουν επίσης εξελιχθεί σημαντικά: από επιθέσεις χαμηλής πολυπλοκότητας έχουν περάσει σε σύνθετες επιχειρήσεις που συνδυάζουν ransomware-like τακτικές, παραβιάσεις credentials, cloud lateral movement και χρήση third-party υπηρεσιών για απόκρυψη κινήσεων» τόνισε.

Ποιοι όμως είναι οι πιο συνηθισμένοι τύποι κυβερνοεπιθέσεων που στοχεύουν ελληνικές και ευρωπαϊκές υποδομές;

Σύμφωνα με τον Διευθύνοντα Σύμβουλο των 7L International και MassiveGRID, Βασίλη Στοΐδη πρόκειται για έναν συνδυασμό διαφορετικών τακτικών:

«Η πιο συνηθισμένη μορφή παραμένει τα DDoS — επιθέσεις που ρίχνουν ιστοσελίδες και υπηρεσίες. Σύμφωνα με την ENISA, το 77% των περιστατικών στην Ευρώπη ανήκουν σε αυτή την κατηγορία. Στην Ελλάδα ειδικότερα, είδαμε την φιλορωσική ομάδα NoName057(16) να πλήττει το Υπουργείο Υποδομών, το Μετρό Θεσσαλονίκης και την Τράπεζα Πειραιώς».

«Έπειτα έχουμε το ransomware, που αποτελεί την πιο οικονομικά καταστροφική απειλή. Ομάδες όπως οι RansomHub και Akira επεκτάθηκαν στην Ελλάδα το 2024. Χαρακτηριστική περίπτωση ήταν η επίθεση στο Ελληνικό Ανοικτό Πανεπιστήμιο τον Νοέμβριο — διέρρευσαν 813 GB ευαίσθητων δεδομένων».

«Το phishing παραμένει ο κυριότερος τρόπος αρχικής διείσδυσης — αντιστοιχεί στο 60% των πρώτων εισόδων στην ΕΕ. Και οι ελληνικές τράπεζες αντιμετωπίζουν περίπου 757 επιθέσεις την εβδομάδα κατά μέσο όρο».

«Το πιο ανησυχητικό όμως είναι οι στοχευμένες επιθέσεις σε κρίσιμες υποδομές — ενεργειακά δίκτυα, ναυτιλιακά δίκτυα, υποθαλάσσια καλώδια. Μεγάλες ελληνικές οργανώσεις αναφέρουν αύξηση 10-20% στη συχνότητα τέτοιων επιθέσεων».

«Και συνέβη κάτι εξαιρετικά σημαντικό πρόσφατα: τον Σεπτέμβριο του 2025, η Anthropic — η εταιρεία πίσω από το Claude AI — ανακοίνωσε ότι εντόπισε και διέκοψε μια κατασκοπευτική εκστρατεία από κινεζική κρατικά υποστηριζόμενη ομάδα. Ήταν η πρώτη τεκμηριωμένη περίπτωση μεγάλης κλίμακας κυβερνοεπίθεσης που εκτελέστηκε σχεδόν αυτόνομα από τεχνητή νοημοσύνη. Στόχευσε τεχνολογικές εταιρείες, τράπεζες, χημικές βιομηχανίες και κυβερνητικές υπηρεσίες. Αυτό αλλάζει το παιχνίδι».

To καίριο ερώτημα είναι το αν η ΕΕ έχει καθυστερήσει στη δημιουργία κοινών ευρωπαϊκών standards για κρίσιμες υποδομές. Σύμφωνα με τον Αντώνη Νέστορα, ιδρυτή του Ευρωπαϊκού Συμβουλίου Καινοτομίας:

« Η ΕΕ άργησε. Το πρόβλημα όμως δεν είναι μόνο ότι άργησε. Είναι ότι άργησε σε θέματα όπου η καθυστέρηση πληρώνεται ακριβά. Για πολλά χρόνια οι κρίσιμες υποδομές αντιμετωπίζονταν κυρίως ως εθνικό θέμα, με αποτέλεσμα κάθε χώρα να αναπτύσσει το δικό της σύστημα προστασίας. Αυτό δημιούργησε ανομοιογένεια και μεγάλες διαφορές στα επίπεδα ασφάλειας. Ο συντονισμός δυσκολεύεται κυρίως επειδή δεν υπάρχει κοινή αντίληψη του κινδύνου και επειδή οι μεγάλες αποφάσεις λαμβάνονται αργά λόγω διαφορετικών συμφερόντων. Η ενεργειακή κρίση και ο πόλεμος στην Ουκρανία λειτούργησαν ως ξυπνητήρι. Τώρα η Ευρώπη πρέπει να χτίσει μια πραγματική κοινή αντίληψη περί ασφάλειας, γιατί όσο υπάρχουν μεγάλες διαφορές μεταξύ χωρών, ολόκληρη η Ένωση παραμένει ευάλωτη».

«Η πραγματικότητα είναι ότι η Ευρώπη έχει εισέλθει σε μια περίοδο όπου οι κυβερνοαπειλές δεν μπορούν πια να θεωρηθούν “ψηφιακά περιστατικά”. Είναι πλέον γεωπολιτικά γεγονότα. Αφορούν την εθνική ασφάλεια, τη σταθερότητα των δημοκρατικών θεσμών, την οικονομία, τη λειτουργία του κράτους και την προστασία κρίσιμων υποδομών. Και σε αυτό το περιβάλλον, η ανάγκη για προηγμένη ανίχνευση, real-time monitoring, AI-driven SOCs και δομική θωράκιση δεν αποτελεί απλώς μια καλή πρακτική, αποτελεί στρατηγική επιταγή» τόνισε ο Θεοφάνης Κασίμης.

Οι βασικοί παίκτες και οι νέες τακτικές

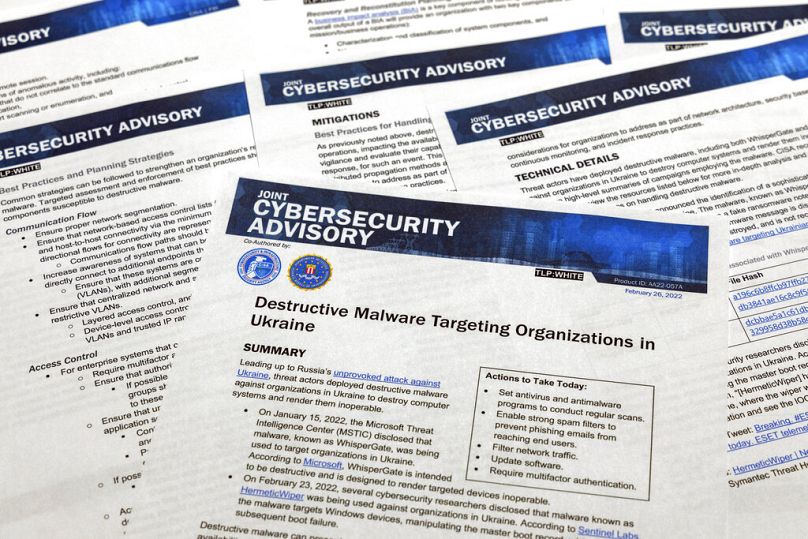

Ρωσία

Εδώ και χρόνια χρησιμοποιεί κυβερνοεπιθέσεις, ψυχολογικές επιχειρήσεις και συστηματική παραπληροφόρηση ως επέκταση της εξωτερικής της πολιτικής. Επιθέσεις σε ενεργειακά δίκτυα, παρεμβολές σε συστήματα GPS, μαζικές DDoS επιχειρήσεις και πολυεπίπεδες εκστρατείες χειραγώγησης είναι πλέον αναμενόμενες σε ευρωπαϊκό έδαφος.

«Οι ρωσικές APT (Sandworm, APT28, APT29, Gamaredon) έχουν εστιάσει στην ευρωπαϊκή ενέργεια, στις μεταφορές, στα κυβερνητικά συστήματα, και σε κρίσιμες υπηρεσίες πολιτικής προστασίας.Παρατηρούμε συνδυασμό κυβερνοεπιθέσεων και ψυχολογικών επιχειρήσεων, με στόχο την αποσταθεροποίηση και τη δημιουργία πολιτικού κόστους» όπως δήλωσε χαρακτηριστικά ο Θεοφάνης Κασίμης.

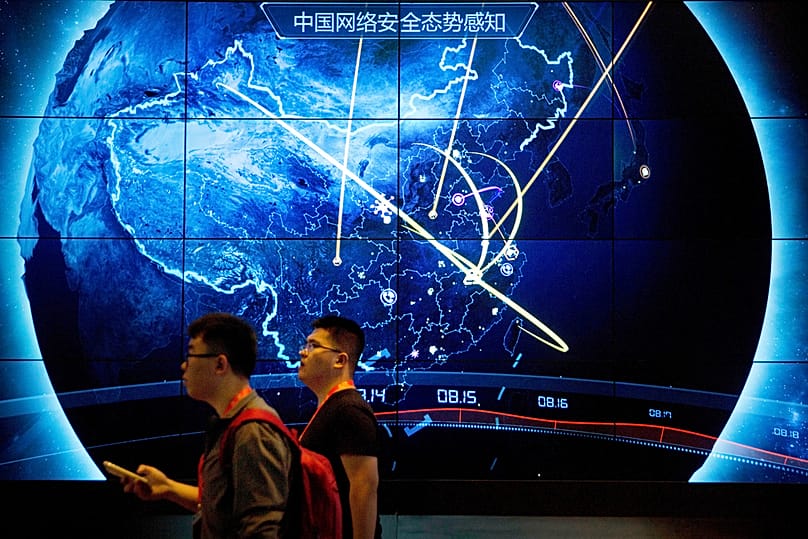

Κίνα

Εστιάζει σε κατασκοπεία τεχνολογίας και βιομηχανικών μυστικών, διείσδυση σε τηλεπικοινωνιακά συστήματα, αλλά και βαθμιαία οικοδόμηση ψηφιακής επιρροής μέσω τεχνολογικών εξαρτήσεων δίκτυα 5G, παραγωγή μικροτσίπ, κρίσιμες πρώτες ύλες της ψηφιακής οικονομίας.

Σύμφωνα με τον Θεοφάνη Κασίμη: «Οι κρατικά υποστηριζόμενες επιθέσεις από Ρωσία, Κίνα, Ιράν και Βόρεια Κορέα έχουν αυξηθεί εντυπωσιακά το τελευταίο διάστημα, όχι μόνο σε αριθμό αλλά και σε ποιότητα. Η Ρωσία εστιάζει στην αποσταθεροποίηση της Ευρώπης, με έμφαση στην ενέργεια, τις μεταφορές και το δημόσιο τομέα, ενώ η Κίνα κινείται μεθοδικά σε επίπεδο βιομηχανικής κατασκοπείας και cloud υποδομών, εκμεταλλευόμενη zero-day ευπάθειες σε συστήματα που αποτελούν τον αμυντικό πυρήνα κάθε οργανισμού. Το Ιράν και η Βόρεια Κορέα έχουν επίσης εξελιχθεί σημαντικά: από επιθέσεις χαμηλής πολυπλοκότητας έχουν περάσει σε σύνθετες επιχειρήσεις που συνδυάζουν ransomware-like τακτικές, παραβιάσεις credentials, cloud lateral movement και χρήση third-party υπηρεσιών για απόκρυψη κινήσεων».

Έντονη είναι και η αλλαγή στα μοτίβα των επιθέσεων από Ανατολή προς Δύση, μετά την κλιμάκωση των γεωπολιτικών εντάσεων. Σύμφωνα με τον CEO των 7L International και MassiveGRID, Βασίλη Στοΐδη: «Η αλλαγή είναι δραματική, τόσο ποσοτικά όσο και ποιοτικά. Οι ρωσικές κυβερνοεπιθέσεις στην Ουκρανία αυξήθηκαν κατά 70% το 2024 — μιλάμε για περισσότερα από 4.300 περιστατικά. Οι κινεζικές επιθέσεις στην Ταϊβάν διπλασιάστηκαν στα 2,4 εκατομμύρια την ημέρα. Η κινεζική κυβερνοκατασκοπεία συνολικά αυξήθηκε κατά 150% μέσα στο 2024.

Αλλά η μεγαλύτερη αλλαγή είναι στη στρατηγική. Βλέπουμε μια μετάβαση από την απλή κατασκοπεία σε «τοποθέτηση πριν από την κρίση» (pre-positioning). Η κινεζική εκστρατεία Volt Typhoon, για παράδειγμα, δεν περιορίζεται στη συλλογή δεδομένων — τοποθετεί malware σε ενεργειακά και υδροδοτικά δίκτυα που θα ενεργοποιηθεί αν ξεσπάσει κρίση, π.χ. για την Ταϊβάν. Βλέπουμε επίσης σύγκλιση μεταξύ Ρωσίας και Κίνας στον κυβερνοχώρο. Ανταλλάσσουν malware, exploit kits, συντονίζουν εκστρατείες παραπληροφόρησης. Δεν είχαμε ξαναδεί τέτοιο επίπεδο συνεργασίας.

Και υπάρχει η υβριδικοποίηση — ψηφιακές επιθέσεις σε συνδυασμό με φυσικές. Είδαμε δολιοφθορές σε υποθαλάσσια καλώδια στη Βαλτική Θάλασσα από δράστες που συνδέονται με τη Ρωσία. Η Κίνα παρουσίασε υποβρύχιο drone ικανό να κόβει καλώδια σε βάθος 4.000 μέτρων.

Τέλος, η μετάβαση σε αυτόνομες επιχειρήσεις. Η επίθεση που διέκοψε η Anthropic δείχνει ακριβώς αυτό: ελάχιστη ανθρώπινη εμπλοκή, πολύ μεγαλύτερη κλίμακα. Αυτή είναι η μελλοντική μορφή του κυβερνοπολέμου».

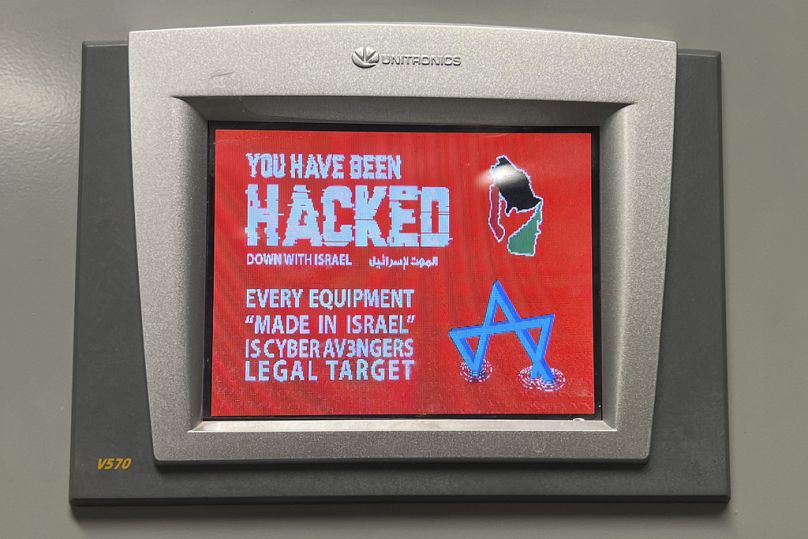

Στο παιχνίδι πλέον έχει μπει και το Ιράν σύμφωνα με τον Θεοφάνη Κασίμη με επιθετικές και ανατρεπτικές επιχειρήσεις: «Οι ιρανικές ομάδες (MuddyWater, APT34) στοχεύουν δημόσιους οργανισμούς, χρηματοοικονομικούς φορείς, υποδομές ενέργειας, με τεχνικές που συνδυάζουν κατασκοπεία και “pseudo-ransomware” επιχειρήσεις ως κάλυψη».

Δύση (ΗΠΑ – Ε.Ε. – ΝΑΤΟ)

Έχει αντιδράσει ενισχύοντας την κυβερνοάμυνα, επιβάλλοντας κανονισμούς για την αντιμετώπιση παραπληροφόρησης και επενδύοντας στην προστασία κρίσιμων υποδομών. Ωστόσο, συχνά κινείται αντιδραστικά: απαντά μετά την επίθεση αντί να την αποτρέπει.

Σύμφωνα με τον Αντώνη Νέστορα, ιδρυτή του Ευρωπαϊκού Συμβουλίου Καινοτομίας: «Η Ευρώπηάργησε σε θέματα όπου η καθυστέρηση πληρώνεται ακριβά. Για πολλά χρόνια οι κρίσιμες υποδομές αντιμετωπίζονταν κυρίως ως εθνικό θέμα, με αποτέλεσμα κάθε χώρα να αναπτύσσει το δικό της σύστημα προστασίας. Αυτό δημιούργησε ανομοιογένεια και μεγάλες διαφορές στα επίπεδα ασφάλειας. Ο συντονισμός δυσκολεύεται κυρίως επειδή δεν υπάρχει κοινή αντίληψη του κινδύνου και επειδή οι μεγάλες αποφάσεις λαμβάνονται αργά λόγω διαφορετικών συμφερόντων. Η ενεργειακή κρίση και ο πόλεμος στην Ουκρανία λειτούργησαν ως ξυπνητήρι. Τώρα η Ευρώπη πρέπει να χτίσει μια πραγματική κοινή αντίληψη περί ασφάλειας, γιατί όσο υπάρχουν μεγάλες διαφορές μεταξύ χωρών, ολόκληρη η Ένωση παραμένει ευάλωτη».

«Η πιο υποτιμημένη απειλή είναι η εξάρτηση από τεχνολογίες που δεν αναπτύσσονται στην Ευρώπη. Αυτό είναι το υπόστρωμα όλων των άλλων κινδύνων. Αν δεν ελέγχεις την τεχνολογική σου βάση, δεν μπορείς να προστατευτείς ούτε από προπαγάνδα ούτε από ψηφιακή κατασκοπεία. Από τα λειτουργικά συστήματα μέχρι τις πλατφόρμες και τις ψηφιακές υποδομές, η Ευρώπη εξαρτάται υπερβολικά από εξωτερικούς παρόχους. Η απάντηση δεν είναι απλώς να αντιμετωπίζουμε επιθέσεις, αλλά να αποκτήσουμε δικές μας τεχνολογικές δυνατότητες. Δεν γίνεται να μην έχεις τα κλειδιά του σπιτιού σου, και να χτυπάς το κουδούνι κάθε φορά που θέλεις να μπεις μέσα» συμπλήρωσε.

Πόσο όμως έχει αλλάξει αυτός ο ανταγωνισμός τις προτεραιότητες της ΕΕ; Σύμφωνα με τον Αντόνη Νέστορα: «Ο ανταγωνισμός αυτός έχει αλλάξει εντελώς τις προτεραιότητες της Ευρώπης. Η συζήτηση δεν αφορά πλέον μόνο την οικονομία, αλλά και τη γεωπολιτική. Η Κίνα επενδύει μαζικά με κρατική καθοδήγηση, οι ΗΠΑ κινούνται με τον δυναμισμό μιας ανεξέλεγκτης αγοράς, και η Ευρώπη καλείται να βρει τη δική της ισορροπία. Η Ευρώπη πρέπει να βρει το δικό της μοντέλο: ούτε κρατικός συγκεντρωτισμός τύπου Κίνας ούτε ανεξέλεγκτη αγορά τύπου Silicon Valley. Κάτι πιο ισορροπημένο, με κανόνες αλλά και με χώρο για να αναπτυχθούν μεγάλες ευρωπαϊκές εταιρείες που μπορούν να ανταγωνιστούν διεθνώς. Αυτός ο ανταγωνισμός πιέζει την Ευρώπη προς μεγαλύτερη συνεργασία. Λειτουργεί σαν καθρέφτης: μας δείχνει πού υστερούμε αλλά και πού μπορούμε να πρωτοπορήσουμε, αρκεί να φύγουμε από τη λογική της διαχείρισης και να περάσουμε στη λογική της πραγματικής στρατηγικής. Στο τέλος πάντως φαίνεται ότι η Ευρώπη δεν υστερεί μόνο σε τεχνολογία, υστερεί και σε θάρρος και αποφασιστικότητα. Αν συνεχίσουμε να θαυμάζουμε την καινοτομία των άλλων και απλά να προσπαθούμε να την ρυθμίσουμε με δικούς μας κανόνες, τότε θα μείνουμε απλοί θεατές της ιστορίας του 21ου αιώνα».

Οι στόχοι της ψηφιακής σύγκρουσης

1. Κρίσιμες Υποδομές

Ενέργεια, τηλεπικοινωνίες, συστήματα μεταφορών, υδροηλεκτρικοί σταθμοί και χρηματοπιστωτικά δίκτυα αποτελούν πλέον πρωτεύοντες στόχους. Μια επιτυχημένη επίθεση μπορεί να προκαλέσει χάος σε πραγματικό χρόνο, από διακοπές ρεύματος μέχρι κατάρρευση τραπεζικών συστημάτων.

2. Πληροφορία και κοινωνική συνοχή

Η παραπληροφόρηση αξιοποιεί fake news, bots και τεχνικές «πληροφοριακής κόπωσης» για να υποσκάψει εμπιστοσύνη στους θεσμούς, να πολώσει κοινωνίες και να επηρεάσει εκλογικές διαδικασίες.

3. Τεχνολογικός ανταγωνισμός και βιομηχανική κατασκοπεία

Αποσκοπεί στη μεταφορά πλεονεκτημάτων, όπως αμυντικές τεχνολογίες, τεχνητή νοημοσύνη, δορυφορικά συστήματα και κρίσιμη τεχνογνωσία.

4. Πολιτική αποσταθεροποίηση

Στόχος είναι η αποδυνάμωση κυβερνήσεων, η μείωση της δυτικής αποτρεπτικής ισχύος και η μετατόπιση γεωπολιτικών ισορροπιών χωρίς άμεση στρατιωτική σύγκρουση.

Σε ότι αφορά το μέλλον, σύμφωνα με τον CEO των 7L International και MassiveGrid, Βασίλη Στοΐδη, η κλιμάκωση είναι σχεδόν βέβαιη με το 2027 να αποτελεί κρίσιμο ορόσημο.

«Η Anthropic το έθεσε ξεκάθαρα: οι κυβερνοδυνατότητες διπλασιάζονται κάθε έξι μήνες. Οι τεχνικές που είδαμε στην επίθεση του Σεπτεμβρίου θα χρησιμοποιηθούν από πολύ περισσότερους φορείς [5]. Αυτό είναι αναπόφευκτο.

Το κρίσιμο ορόσημο είναι το 2027. Πολλοί ειδικοί άμυνας το θεωρούν πιθανό σημείο ανάφλεξης για σύγκρουση μεγάλων δυνάμεων — κυρίως λόγω της Ταϊβάν. Υπάρχει μάλιστα μια πρωτοβουλία που λέγεται «UnDisruptable27» και έχει θέσει το 2027 ως προθεσμία για την πλήρη κυβερνοπροστασία κρίσιμων υποδομών [19].

Το agentic AI θα αλλάξει τα πάντα. Αυτόνομοι πράκτορες AI που θα χειρίζονται ολόκληρες επιθέσεις με ελάχιστη ανθρώπινη παρέμβαση [20]. Αυτό που είδαμε τον Σεπτέμβριο ήταν μόνο η αρχή.

Έχουμε επίσης το ζήτημα της κβαντικής υπολογιστικής. Μέχρι το 2026 θα ξεκινήσει η μεγαλύτερη κρυπτογραφική μετάβαση στην ιστορία — η μετακίνηση σε post-quantum cryptography [21].

Και ήδη βλέπουμε κυβερνήσεις να εθνικοποιούν ή να περιορίζουν κρίσιμες τηλεπικοινωνιακές υποδομές. Η εκστρατεία Salt Typhoon παραβίασε πάνω από 600 οργανισμούς σε 80 χώρες [22]. Αυτό άλλαξε τη συζήτηση.

Η συμβουλή μου; Οι οργανισμοί πρέπει να σταματήσουν να θεωρούν την κυβερνοασφάλεια θέμα IT. Είναι θέμα επιχειρησιακής συνέχειας, εθνικής ασφάλειας, γεωπολιτικής. Και πρέπει να αρχίσουν να χρησιμοποιούν AI για άμυνα, με τον ίδιο τρόπο που οι επιτιθέμενοι το χρησιμοποιούν για επίθεση».